WannaCry, một mã độc cực nguy hiểm khi nó không chỉ có khả năng lây lan nhanh chóng, mà còn có thể mã hóa dữ liệu trên máy tính nạn nhân và buộc người dùng phải trả 300 USD bằng đồng Bitcoin để mở khóa và lấy lại file của mình. Đáng sợ hơn khi nhiều cơ sở y tế với các hồ sơ bệnh án của người bệnh đã trở thành nạn nhân của malware này, và nó đe dọa đến tính mạng của rất nhiều người.

Tuy nhiên, vào hôm qua, một nhà nghiên cứu an ninh mạng ẩn danh người Anh, chỉ được biết đến với cái tên MalwareTech, đã vô tình khám phá ra cách thức đơn giản để chặn đứng cuộc tấn công nguy hiểm này. Bằng cách bỏ ra 10,69 USD để đăng ký một tên miền dài vô nghĩa mà malware gửi yêu cầu truy vấn về, nhà nghiên cứu mới 22 tuổi này đã trở thành người anh hùng trực tuyến trong những ngày này khi chặn được đà lây lan khủng khiếp của WannaCry.

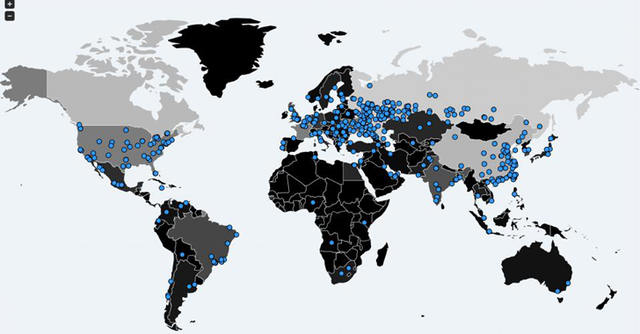

Bản đồ lây lan của WannaCry.

Dù chặn được đà lây lan của WannaCry, nhưng giải pháp này lại vô dụng với các máy tính đã bị nhiễm ransomware. Do vậy, cho dù anh MalwareTech đã đăng ký tên miền này, nhưng với nhiều tổ chức ở châu Âu và châu Á, vẫn là quá muộn để cứu lấy các máy tính bị nhiễm malware.

Hơn nữa, chính anh cũng cảnh báo nên vá lại lỗ hổng trong hệ điều hành của mình càng sớm càng tốt khi cách làm của không phải là một giải pháp bền vững. “Điều này vẫn chưa kết thúc. Những kẻ tấn công sẽ sớm nhận ra chúng ta đã chặn đứng nó lại như thế nào, chúng sẽ thay đổi các dòng code và sau đó chúng sẽ bắt đầu tấn công lại. Hãy bật chế độ Windows Update, cập nhật và sau đó khởi động lại.”

Điều này là hoàn toàn dễ hiểu khi tên miền web – hay “khóa an toàn” (kill switch) mà MalwareTech vừa đăng ký chỉ dùng cho malware WannaCry hiện tại, các biến thể khác của malware này với những khóa an toàn khác lại không bị ngăn chặn và sẽ tiếp tục lây lan.

Thậm chí theo ông Costin Raiu, giám đốc nghiên cứu và phân tích toàn cầu tại Kaspersky Lab còn xác nhận rằng, đã thấy những các phiên bản ransomware tương tự nhưng không có chức năng khóa an toàn này. “Tôi khẳng định rằng chúng tôi đã thấy phiên bản không chứa tính năng kết nối kill switch từ hôm qua (thứ Sáu vừa qua).”

Theo trang The Guardian của Anh, cho đến nay những kẻ tội phạm đứng đằng sau cuộc tấn công mạng toàn cầu này đã kiếm được hơn 20.000 USD từ các hành vi phạm tội của mình. Cách thức tấn công dễ dàng, với mức độ rủi ro thấp và số tiền chuộc hấp dẫn từ các nạn nhân sẽ là động lực thúc đẩy những tên tội phạm đó thay đổi các phiên bản malware mới.

Tham khảo The Guardian

Nguồn: Genk.vn

Trưởng Nhóm Tích Hợp Mạng & Bảo Mật

Công ty cổ phần Công nghệ Mạng và Truyền thông

Địa điểm: Hà Nội

Lương: Dưới 45 Tr VND

Kỹ Sư Tư Vấn Giải Pháp Mạng Và Bảo Mật

Công ty cổ phần Công nghệ Mạng và Truyền thông

Địa điểm: Hà Nội

Lương: Cạnh Tranh

Địa điểm: Hà Nội

Lương: Cạnh Tranh

Chuyên viên quản trị và an ninh mạng

Công Ty Cổ Phần Tân Vĩnh Cửu (Tavico group)

Địa điểm: Đồng Nai

Lương: Cạnh Tranh

Địa điểm: Hà Nội

Lương: 17 Tr - 37 Tr VND

Trưởng Phòng Quản lý Tuân Thủ & Bảo Mật (CNTT)

Công Ty Cổ Phần Tập Đoàn Đầu Tư Địa Ốc No Va

Địa điểm: Hồ Chí Minh

Lương: Cạnh Tranh

Chuyên viên Bảo mật Công nghệ thông tin

Địa điểm: Hồ Chí Minh

Lương: Cạnh Tranh

Chuyên viên Giám sát Bảo Mật (CNTT)

Công Ty Cổ Phần Tập Đoàn Đầu Tư Địa Ốc No Va

Địa điểm: Hồ Chí Minh

Lương: Cạnh Tranh

Địa điểm: Hồ Chí Minh

Lương: Cạnh Tranh

Nhân viên Kinh doanh Giải pháp An ninh mạng

CÔNG TY CỔ PHẦN TƯ VẤN VÀ DỊCH VỤ CÔNG NGHỆ ASIC

Địa điểm: Hà Nội

Lương: 1,000 - 2,000 USD