Vào cuối năm ngoái, hãng công nghệ ít tên tuổi SolarWinds đột nhiên trở nên nổi tiếng trên khắp thế giới theo cách không thể xấu hổ hơn. Thông qua một lỗ hổng trong sản phẩm quản lý mạng của công ty, các hacker đã xâm nhập vào hàng loạt máy tính của các công ty và quan chức chính phủ Mỹ trong suốt nhiều tháng mà không ai biết. Với 18.000 khách hàng của SolarWinds, khó có thể ước tính nổi mức độ nghiêm trọng của vụ tấn công xâm nhập này khi kéo dài lâu như vậy.

Rất nhiều lời giải thích đã được đưa ra cho vụ bê bối tai tiếng này, bao gồm cả việc các hacker Nga – hoặc thậm chí cả hacker Trung Quốc – đã theo dõi email nhân viên và khai thác lỗ hổng bảo mật trong phần mềm. Nhưng giờ đây lãnh đạo công ty vừa tìm ra một nguyên nhân mới dẫn đến cuộc tấn công vừa rồi – và lần đầu tiên, công ty thừa nhận đó là lỗi của mình.

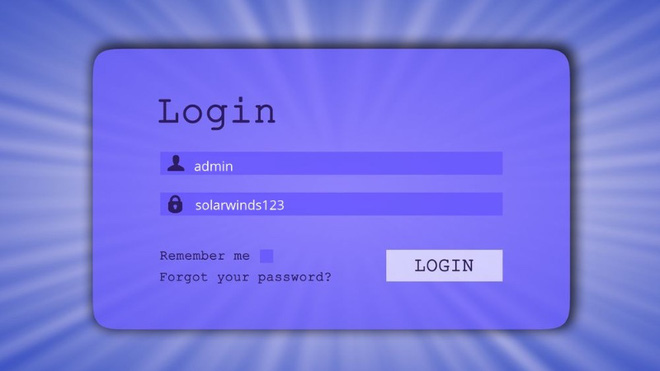

Trong phiên điều trần hôm thứ Sáu tuần trước, cựu CEO SolarWinds, Kevin Thompson nói với các đại biểu trong Ủy ban An ninh Nội địa và Giám sát của Quốc hội rằng, một mật khẩu quá dễ đoán – solarwinds123 – đã được sử dụng để bảo vệ máy chủ của công ty.

Và nó "liên quan đến một sai lầm do nhân viên thực tập tạo ra, và chúng vi phạm chính sách mật khẩu của chúng tôi." Tệ hơn nữa khi ông Thompson giải thích rằng, nhân viên thực tập này đã đăng tải mật khẩu đó lên tài khoản GitHub của riêng mình.

"Ngay khi vấn đề này được xác thực và thu hút sự chú ý của nhóm bảo mật chúng tôi, chúng đã bị gỡ bỏ." Ông Thompson cho biết.

Mật khẩu yếu kém này có thể đã được dùng từ ít nhất năm 2018, cho dù bằng chứng do SolarWinds cung cấp tại phiên điều trần cho thấy có thể còn lâu hơn nữa. CEO hiện tại của SolarWinds, Sudhakar Ramakrishna nói với các nhà lập pháp rằng, mật khẩu "solarwinds123" được sử dụng trên một trong những máy chủ thuộc về nhân viên thực tập từ năm 2017.

Trong tháng 12 năm 2020, nhà nghiên cứu bảo mật Vinoth Kumar nói với Reuters rằng ông đã cảnh báo SolarWinds từ năm 2019 rằng bất cứ ai cũng có thể truy cập vào máy chủ cập nhật của họ với mật khẩu "solarwinds123". Báo cáo của CNN cho thấy, mật khẩu này có thể đã được dùng từ ít nhất tháng Sáu năm 2018.

Ông Kumar đã trình diễn cho SolarWinds thấy, mình có thể đăng nhập và đưa file vào trong máy chủ bằng mật khẩu này. Đây cũng chính là cách hacker sử dụng để đăng tải chương trình chứa mã độc vào máy chủ SolarWinds và sau đó cài đặt cho các khách hàng của họ thông qua yêu cầu cập nhật.

Nghị si Katie Porter của bang California, nói với các quan chức SolarWinds trong phiên điều trần rằng: "Mật khẩu của tôi để ngăn bọn trẻ con xem YouTube quá nhiều trên iPad còn mạnh hơn "solarwinds123"."

Cho dù vậy, đến thời điểm này vẫn chưa rõ mật khẩu yếu kém này đóng vai trò thế nào trong vụ hack SolarWinds – vốn đang được xem là chiến dịch xâm nhập từ nước ngoài lớn nhất từ trước đến nay trong lịch sử nước Mỹ. Vài ngày trước, nhà tư vấn an ninh quốc gia Anne Neuberger cho rằng, có gần 100 công ty khác nhau cùng 9 cơ quan liên bang, bao gồm cả một cơ quan giám sát vũ khí hạt nhân của Mỹ, đã bị cơ quan tình báo nước ngoài xâm nhập.

Hiện tại cuộc điều tra về phạm vi vụ hack này vẫn đang được tiến hành và dự kiến sẽ mất nhiều tháng nữa mới có thể hoàn thành. Tuy nhiên, Kevin Mandia, CEO của FireEye, công ty an ninh mạng đã phát hiện ra vụ tấn công này lại cho rằng, có thể chúng ta sẽ không bao giờ biết được hết quy mô của vụ tấn công cũng như lượng thông tin đã bị đánh cắp.

Nguồn: Genk.vn