Giải thuật mã băm bảo mật 1 (Secure Hash Algorithm 1), SHA-1 là một hàm mã băm mã hóa được NSA, cơ quan An ninh quốc gia Mỹ thiết kế nên từ năm 1995. Nó được sử dụng rất phổ biến trong chữ kỹ số và xác minh tính toàn vẹn của file, cũng như được dùng để bảo vệ cho hàng loạt các tài sản kỹ thuật số như giao thức https, giao dịch thẻ tín dụng, tài liệu điện tử, kho phần mềm mã nguồn mở và các bản cập nhật phần mềm.

Thế nhưng ngày hôm qua (23 tháng Hai), một nhóm các nhà nghiên cứu từ Google và Viện CWI (Centrum Wiskunde & Informatica) tại Amsterdam Hà Lan đã nộp lên một tài liệu chứng minh họ đã lần đầu tiên thành công trong việc thực hiện tấn công SHA-1, và có thể khai tử cho hàm băm bảo mật này.

Được NSA thiết kế vào năm 1995 như một phần của Giải thuật Chữ ký Kỹ thuật số. Giống như các mã băm khác, SHA-1 cũng chuyển đổi bất kỳ thông điệp đầu vào nào thành một chuỗi dài các số và ký tự để phục vụ cho việc mã hóa thông điệp đó.

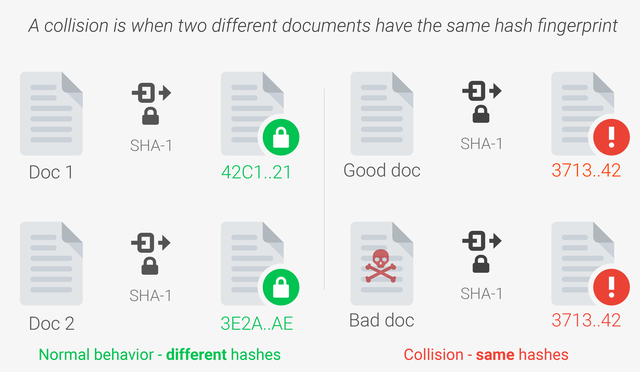

Các cuộc tấn công va chạm xuất hiện khi cùng một giá trị hàm băm được tạo ra cho hai thông điệp khác nhau. Điều này có thể được khai thác để giả mạo chữ ký kỹ thuật số, cho phép những kẻ tấn công phá vỡ các công cụ liên lạc được mã hóa bằng SHA-1.

Rất khó giải thích kỹ thuật phức tạp này, nhưng bạn có thể tưởng tượng rằng một giá trị hàm băm giống như một dấu vân tay vậy, và công việc của các nhà nghiên cứu là giải phẫu dấu vân tay đó để tạo ra một dấu vân tay giống hệt như vậy, và sau đó sử dụng nó để mở khóa chiếc smartphone của bạn.

Trên thực tế, đây không phải lần đầu tiên các nhà nghiên cứu phá vỡ được giải thuật mã hóa quan trọng này, từ năm 2005 nó đã từng được các nhà nghiên cứu tại Trung Quốc đánh bại với một cuộc tấn công va chạm, nhưng vào tháng Mười năm 2015, các nhà nghiên cứu tại CWI Hà Lan, đứng đầu bởi Marc Steven đã trở thành những người đầu tiên công bố một tài liệu, trong đó phác thảo nên một cách tiếp cận thực tế để tạo ra cuộc tấn công va chạm SHA-1 - hay còn có tên Freestart Collision.

Và đến bây giờ, khi lý thuyết tấn công đó đã được chứng minh là có thể thực hiện được, nó sẽ gần như là một lời khai tử chính thức cho hàm băm bảo mật này. Tại thời điểm các nhà nghiên cứu ước tính, chi phí để thực hiện một cuộc tấn công va chạm SHA-1 sẽ tốn từ 75.000 USD đến 120.000 USD cho việc sử dụng sức mạnh điện toán từ đám mây EC2 của Amazon trong thời gian lên đến một vài tháng.

SHAttered - Cuộc tấn công có thể phá hủy Internet

Google đã tiếp cận nhóm các nhà nghiên cứu trên, hợp tác với họ và hôm nay công bố nghiên cứu chi tiết về một cuộc tấn công va chạm SHA-1 thành công, được họ gọi là SHAttered và chi phí chỉ tốn 110.000 USD để thực hiện trên nền tảng điện toán đám mây của Amazon.

Bằng chứng cho lý thuyết này là hai PDF có cùng một mã băm SHA-1, nhưng hiển thị hai nội dung hoàn toàn khác nhau.

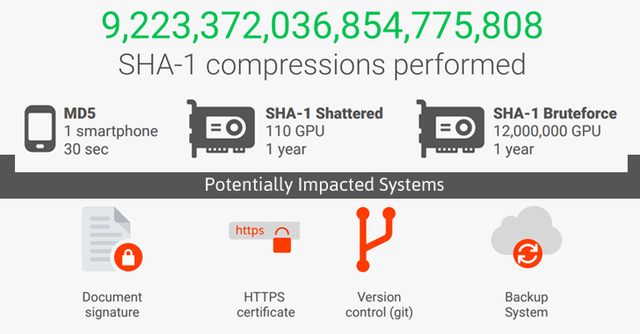

Số phép toán SHA-1 cần thực hiện để tạo nên cuộc tấn công này.

Theo các nhà nghiên cứu, phương pháp tấn công SHAttered có tốc độ nhanh hơn 100.000 lần so với tấn công vét cạn (brute-force attack).

“Cuộc tấn công này đòi hỏi hơn 9.223.372.036. 85 4. 775.808 (hơn 9 tỷ tỷ) phép toán SHA-1. Điều này dẫn tới việc nó cần sức mạnh điện toán tương đương một CPU đơn tính toán trong 6.500 năm hay một GPU đơn tính toán trong 110 năm.” Các nhà nghiên cứu giải thích. “Trong khi các con số này có vẻ rất lớn, cuộc tấn công SHAttered SHA-1 vẫn nhanh hơn 100.000 lần so với một cuộc tấn công vét cạn, hiện vẫn chưa thực hiện được trong thực tế”.

90 ngày để chuyển sang các hàm băm mã hóa an toàn hơn

Cho dù các nhà nghiên cứu đã tuyên bố về sự thiếu an toàn của SHA-1 từ hơn một thập kỷ trước và vào năm 2013 Microsoft cũng từng tuyên bố sẽ không chấp nhận các chứng chỉ SHA-1 từ sau năm 2016, SHA-1 vẫn được sử dụng rộng rãi trên internet. Trên thực tế, Git – hệ thống mã nguồn mở miễn phí được sử dụng rộng rãi nhất trên thế giới cho việc quản lý phát triển phần mềm – vẫn dựa vào SHA-1 để bảo đảm tính toàn vẹn của dữ liệu.

Các hệ thống có thể bị ảnh hưởng bởi cuộc tấn công này.

Vì vậy, giờ đã đến lúc để di chuyển sang các hàm băm mã hóa an toàn hơn ví dụ như SHA-256 và SHA-3.

Google đang dự định sẽ phát hành các dòng code chứng minh cho lý thuyết tấn công va chạm trên trong vòng 90 ngày nữa. Điều này có nghĩa là bất kỳ ai cũng có thể tạo ra một cặp file PDF để băm cho cùng phép tính SHA-1 dành cho hai hình ảnh riêng biệt với một số điều kiện cho trước.

Vì vậy, Git cùng một số lượng lớn các trang web và dịch vụ khác vẫn đang dựa vào giải thuật SHA-1 kém bảo mật sẽ có khoảng 3 tháng để thay thế nó với một hàm băm khác an toàn hơn.

Trong khi đó, Google và các nhà nghiên cứu đã phát hành một công cụ phát hiện miễn phí để phát hiện ra các file đang trở thành một phần của cuộc tấn công va chạm. Bạn có thể tìm thấy công cụ đó và nhiều thông tin khác về tấn công va chạm tại địa chỉ shattered.io

Tham khảo TheHackerNews

Nguồn: Genk.vn

SEO ( Seo Top Google & Quản trị web)

CÔNG TY TNHH IN ẤN KỸ THUẬT MỚI TÂN HOA MAI

Địa điểm: Hồ Chí Minh

Lương: 8 Tr - 12 Tr VND

Team Lead, Database Management & Data Analytics

Địa điểm: Hồ Chí Minh

Lương: Cạnh Tranh